의심스러운 파일, 안전하게 샌드박스에서 열기

컨텐츠 정보

- 조회 717

본문

모든 파일과 프로그램은 시스템에 흔적을 남긴다. 다른 파일에 접근하고, 윈도우 리소스를 사용하며, 레지스트리에 항목을 추가하거나 추가 소프트웨어를 설치하기도 한다. 삭제해도 관련 파일과 레지스트리 항목을 완전히 삭제하지 못해 윈도우가 어수선해진다면 그나마 나은 결과다. 최악의 경우에는 악성코드에 감염되거나 랜섬웨어가 파일을 암호화할 위험이 있다.

따라서 새 프로그램을 시험하거나 알 수 없는 파일을 열어야 할 때는, 현재 실행 중인 시스템과는 분리된, 더 안전한 환경에서 진행하는 것이 좋다. 이것이 가능한 장소가 바로 ‘샌드박스(Sandbox)’다.

프로그램을 샌드박스에서 실행하면 일반적으로 작동하지만, 시스템에 영구적인 변경을 가하거나 샌드박스 외부의 자원에 접근할 수 없다. 샌드박스는 이러한 시도를 차단하고, 종료시에 프로그램의 활동을 모두 삭제한다. 즉, 샌드박스를 활용하면 새로운 소프트웨어나 신뢰할 수 없는 출처의 프로그램 설치, 의심스러운 웹사이트 접속을 더 안전하게 시도할 수 있다.

윈도우 환경에서 프로그램과 파일용 샌드박스를 설정하고 활용하는 다양한 방법을 알아보자. 기본적인 기능부터 가상머신, 브라우저 내장 보호 기능, 별도 샌드박스 프로그램까지 다양하게 다룬다. 특히 사용자 친화적이고 실용적인 무료 오픈소스 소프트웨어 ‘샌드박시 플러스(Sandboxie-Plus)’를 자세히 소개한다.

브라우저에서 샌드박스 사용하기

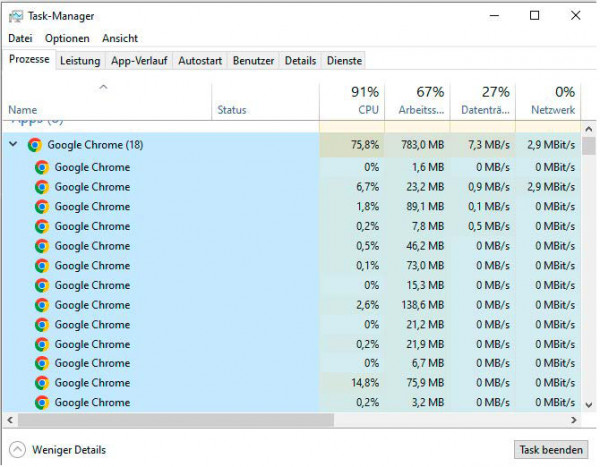

이미 샌드박스를 즐겨 쓰는 사용자도 많다. 구글 크롬이나 파이어폭스 같은 최신 브라우저는 윈도우의 보안 메커니즘을 활용해 각 탭을 별도의 샌드박스로 실행한다. 웹사이트 간 상호 접근을 차단하며, 악성 스크립트 실행이나 프로그램 자동 다운로드를 방지한다. 또한 ‘제로데이 취약점’을 악용한 공격에도 대비할 수 있다.

탭은 동작 권한이 제한적이며, 시스템에 직접 접근하지 못한다. 예를 들어, 웹사이트가 카메라 접근을 시도하면 사용자의 명시적인 허가가 있어야 한다. 탭을 분리하면 하나의 웹사이트가 충돌하더라도 전체 브라우저가 멈추지 않는다.

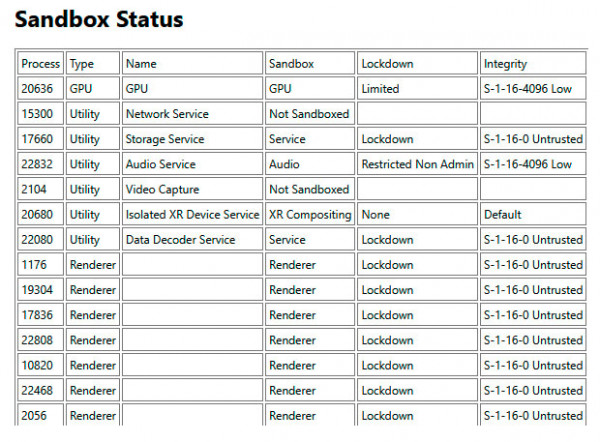

크롬 주소창에 chrome://sandbox/를 입력하면 각 탭의 샌드박스 상태를 확인할 수 있다. 대부분 ‘Lockdown’과 ‘Untrusted’로 표시되며, 매우 제한된 권한 상태를 의미한다.

단, 브라우저 샌드박스를 우회하는 보안 취약점이 존재할 수 있으므로, 항상 최신 버전으로 브라우저를 업데이트해야 한다.

샌드박스가 내장된 윈도우 프로그램

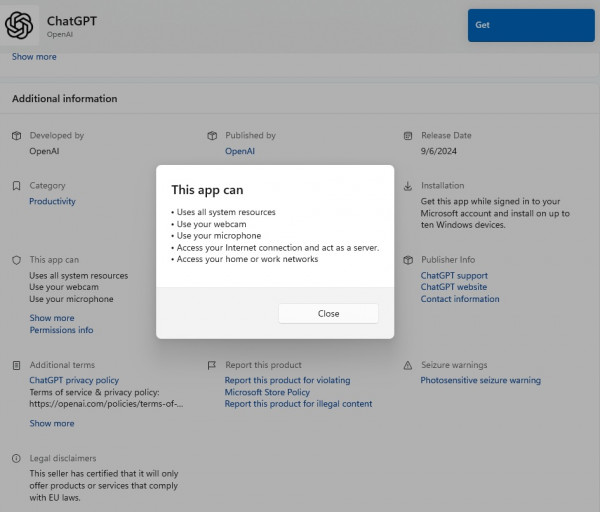

윈도우는 일부 프로그램에 샌드박스를 적용한다. 대표적인 예가 마이크로소프트 스토어 앱(UWP 앱)이다. 권한이 제한된 독립 환경에서 실행되며, 쉽게 흔적 없이 삭제할 수 있다. 앱 설치 전/후에 요청하는 권한을 설정 또는 철회할 수 있다.

UWP 앱은 잔여 파일 없이 완전 삭제가 가능하다. 카메라나 마이크 등에 접근하려면 사용자가 권한을 허용해야 한다.

그러나 UWP 앱 사용자는 매우 적고, 자주 설치되는 일반 데스크톱 앱은 샌드박스나 권한 제한 없이 실행되는 경우가 많다.

격리 동안 UWP 앱에 특정 권한을 허용할 수 있다. 설치 전에는 마이크로소프트 스토어의 앱 페이지에서 ‘이 앱이 할 수 있는 작업’ 항목에서 권한을 확인할 수 있고, 설치 후에는 윈도우 설정의 ‘개인 정보 > 앱 권한’에서 확인할 수 있다. 같은 방법으로 권한 취소도 가능하지만, 이 경우 앱이 정상적으로 작동하지 않을 수 있다.

또한 윈도우 11 24H2부터는 일반 데스크톱 프로그램(Win32 앱)을 위한 ‘앱 격리(Win32 App Isolation)’ 기능도 제공된다. 다만 이 기능은 소프트웨어 개발사가 해당 보호 기능을 직접 구현해야 작동한다.

어도비 아크로뱃 리더도 PDF 문서를 위한 샌드박스 기능을 지원한다. 이메일 첨부파일 등 의심스러운 PDF 파일을 ‘보호 모드’에서 열면 문서 내 코드 실행이나 악성 링크 클릭으로부터 보호받을 수 있다. 이 기능은 ‘설정 > 보안(고급)’에서 활성화할 수 있다.

모든 PDF를 보호 모드에서 열지, 보안이 확인되지 않은 PDF만 적용할지는 ‘Protected view’에서 선택할 수 있다. 보호 모드는 읽기 전용으로 PDF 문서를 열기 때문에 PDF를 수정하거나 저장, 인쇄할 수 없다.

무료 전문 도구 ‘샌드박시 플러스’

샌드박시 플러스(Sandboxie-Plus)는 신뢰할 수 없는 프로그램이나 파일을 격리된 환경에서 안전하게 실행할 수 있는 오픈소스 도구다. 설치 후 실행하려는 프로그램을 샌드박스 컨테이너 내에서 실행하면 된다. 유료 버전(연 40달러)도 있으나, 가정용으로는 무료 기본 기능만으로 충분하다.

윈도우 표준과 ARM 버전을 모두 지원하며, USB에 포터블로 설치하는 것도 가능하다. 설치 후 마법사 안내에 따라 ‘비상업용 개인 사용’을 선택하면 무료 기능을 사용할 수 있다. 기본 설정을 그대로 유지해 설치를 마치면 된다.

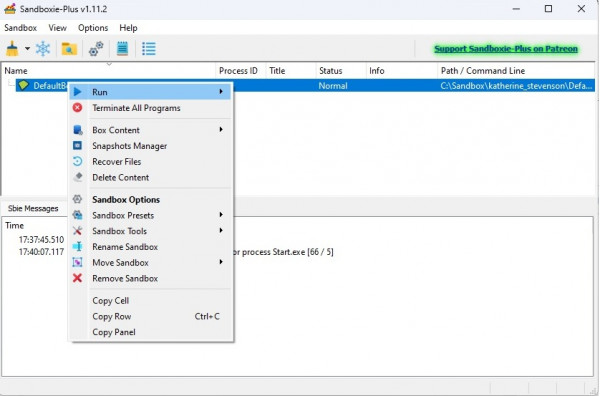

샌드박시 플러스는 시스템 트레이에 아이콘으로 상주하며, 우클릭 메뉴 또는 ‘Show / Hide’ 명령으로 메인 인터페이스를 열 수 있다. 프로그램을 샌드박스에서 실행하려면 [Sandbox > Run in sandbox]를 선택한 후 실행할 파일명을 입력하거나 탐색기로 직접 찾아 실행하면 된다.

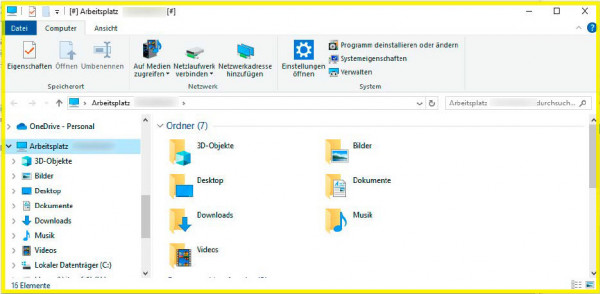

샌드박스에서 실행 중인 프로그램은 이름 앞뒤에 [#] 기호가 붙고, 윈도우 상단에 노란색 테두리가 나타나 샌드박스 환경임을 알려준다. 탐색기 우클릭 메뉴에서 ‘Start Sandboxed’를 클릭해도 실행 가능하다.

샌드박스에서 실행 중인 프로그램은 이름 앞뒤에 [#] 기호가 붙고, 윈도우 상단에 노란색 테두리가 나타나 샌드박스 환경임을 알려준다. 탐색기 우클릭 메뉴에서 ‘Start Sandboxed’를 클릭해도 실행 가능하다.Foundry

의심스러운 파일 열고 확인하기

의심스러운 프로그램 설치 파일(EXE)도 샌드박스 내에서 설치하면 시스템에 영향을 주지 않는다. 프로그램마다 별도의 샌드박스를 생성해 사용하는 것이 바람직하며, 이를 통해 격리된 상태로 안전하게 테스트할 수 있다.

중요한 프로그램은 빠르게 실행할 수도 있다. [Start > 표준 프로그램] 메뉴를 통해 브라우저, 이메일 클라이언트, 탐색기 등을 샌드박스에서 시작할 수 있다. ‘다음’을 클릭한 후 가상화 방식에서 버전 1을 선택하고 설정을 완료한다.

샌드박시 플러스를 사용하면 프로그램 창의 노란색 프레임과 상단 프로그램 이름 앞뒤의 해시태그를 통해 소프트웨어가 실제로 샌드박스에서 잘 작동하는지를 확인할 수 있다.

중요한 팁

샌드박스에서 시작한 프로그램은 샌드박스 외부의 파일만 읽을 수 있으며, 파일을 변경할 수는 없다. 샌드박스 소프트웨어 내에서 파일을 열면 파일을 변경할 수 있지만, 이는 원본 파일에 영향을 미치지 않는다.

예를 들어, 샌드박스에서 아웃룩을 시작하고 그곳에서 이메일을 삭제하면, 아웃룩을 정상적으로 열어도 이메일이 그대로 남아 있다.

의심스러운 첨부 파일이 있는 이메일은 샌드박스에서 메일 프로그램을 열고 첨부 파일을 연다. 의심스럽거나 예상치 못한 발신자가 보낸 이메일인 경우, 샌드박스를 삭제하고 정상적인 이메일 프로그램에서 이메일을 열거나 첨부 파일을 보지 않고 삭제하자.

샌드박시 플러스는 프로그램과 파일을 분리된 디렉토리에 생성해 격리한다. 이 디렉토리는 프로그램 디렉토리 “C:Sandboxusername”에 위치하며, 각 샌드박스마다 별도의 폴더가 있다.

격리된 프로그램이 레지스트리에 가한 변경 사항도 같은 위치에 저장된다. 이로 인해 해당 샌드박스를 삭제해도 시스템에 흔적이 남지 않는다.

샌드박시 플러스의 상단 창에서 원하는 샌드박스를 마우스 오른쪽 버튼으로 클릭하고 컨텍스트 메뉴에서 “샌드박스 제거”를 선택하면 된다. 샌드박스는 유지하고 그 안에서 실행 중인 프로그램만 닫으려면 컨텍스트 메뉴에서 “모든 프로세스 닫기” 명령을 선택하자.

대안 : 가상 PC

가상 PC는 고위험 파일 실행이나 프로그램 설치를 위한 또 다른 선택지다. 윈도우 프로 버전에서는 기본 기능으로 ‘윈도우 샌드박스’를 제공한다. 마이크로소프트의 하이퍼-V 가상화 기술을 기반으로 하며, 설치 후 ‘윈도우 샌드박스’ 앱으로 실행할 수 있다.

가상 PC는 독립된 운영체제를 사용하므로 시스템 보호 측면에서 효과적이지만, 파일 하나를 빠르게 테스트하는 용도로는 과한 솔루션일 수 있다. 사용 전 운영체제를 별도로 설치해야 하며, 메모리도 4GB 이상 할당해야 한다. CPU와 RAM 요구량도 상대적으로 높다.

윈도우 홈 사용자는 오라클의 ‘버추얼박스’ 같은 무료 가상화 소프트웨어를 사용할 수 있지만, 가상 PC도 운영체제가 필요하므로, 별도의 윈도우 라이선스는 있어야 한다.

또한 파일을 빠르게 확인하는 데도 적합하지 않다. 가상 PC도 똑같이 일반 PC를 시작하고 가상 윈도우를 사용할 준비를 마쳐야 하기 때문이다.

dl-itworldkorea@foundryco.com

관련자료

-

링크

-

이전

-

다음